目次

FIDO認証とは?

FIDO認証のFIDOとは、「Fast Identity Online」の略です。日本語では「素早いオンライン認証」などと訳されます。FIDO認証は、パスワードを使わずにオンラインサービスなどの利用時における認証をよりセキュアに、そしてより簡単に行うことができる新しい認証方式です。

これまでネットワーク上でサービスを利用する際などの認証は、長い間ID・パスワードが主流でした。しかし近年では、IDとパスワードによる認証の脆弱性が問われ、生体情報による認証やワンタイムパスワードといった認証も用いられるようになってきました。 さらには、認証の3要素といわれる「知識情報」、「所持情報」、「生体情報」のうち、2つ以上の異なる要素を組み合わせて認証する「多要素認証」が注目され、積極的に導入されるようになってきています。「多要素認証」については別記事でも解説しています。

多要素認証とは? 二段階認証との違いやIDaaSについて解説 | セキュリティ事業 | 丸紅I-DIGIO

多要素認証(MFA=Multi Factor Authentication)とは 多要素認証とは、2つ以上の異

FIDO Allianceによって策定された規格

FIDO規格は、生体認証などをベースに使いやすく安全性を高めた認証基盤の構築を目指す業界団体「FIDO Alliance」によって策定・標準化されています。FIDO認証※自体は、まだ一般的ではない認証方式ですが、数年以内に標準的な認証方式になると想定されています。

※後述するように、FIDO認証の規格にはFIDO UAF、FIDO U2F、FIDO2という規格がありますが、現在ではFIDO2が標準規格となっており、本稿でも特にことわりがない場合はFIDO2をベースとして解説しています。

FIDO認証が注目されている背景

現在、FIDO認証が注目を集めるようになった背景には、従来型のID・パスワードによる認証の脆弱性に対する懸念があります。

多くのユーザーは、複数のネットワーク・サービスに同じパスワードを再利用することが多く、あるサービスのパスワードが破られると、他のサービスのアカウントも危険にさらされる可能性があります。さらに、多くのユーザーは、覚えやすいように、極めて単純で予測しやすいパスワードを設定しており、容易に推測され、破られる可能性があります。

また、大手ECサイトになりすましたフィッシング攻撃は、個人だけでなく企業でも増加しており、偽のログインページで入力されたパスワードが企業情報の窃取に利用されるリスクも高まっています。 こうしたパスワードの脆弱性を回避するためには「パスワードレス」認証が有効であり、その具体的な認証方式としてFIDO認証が注目されています。

FIDO認証の仕組み

FIDO認証は一般的なパスワード認証の仕組みが違います。ここでは一般的なパスワード認証と比較して解説していきます。

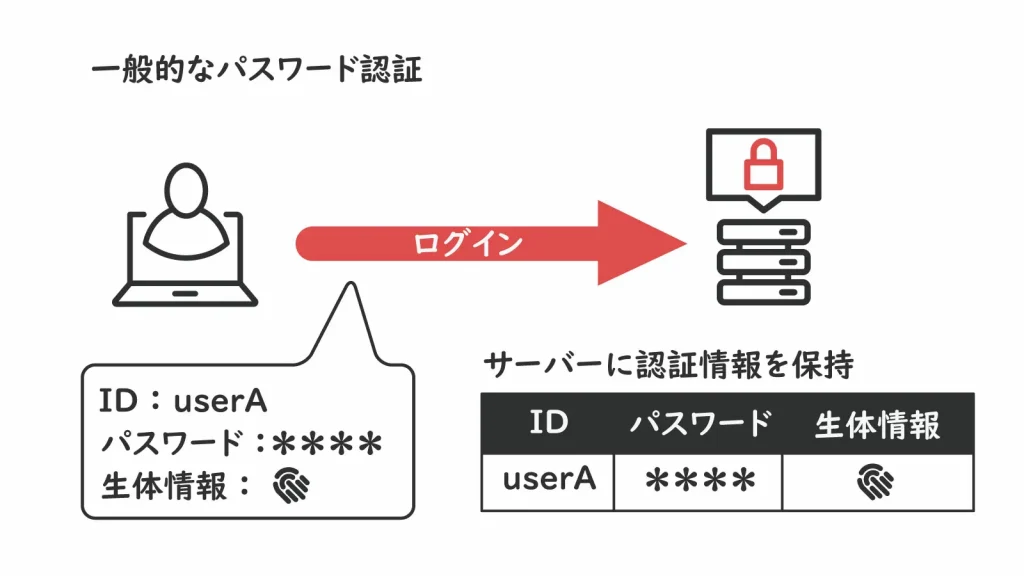

一般的なパスワード認証の仕組み

一般的なパスワード認証では、ユーザーとサーバーは同じIDとパスワードを共有します。同様に、生体情報を利用する場合は、生体情報もサーバーに保持され、アクセス要求の都度、照合に利用されます。

ユーザーはIDとパスワードをサーバーに送信し、サーバーはユーザーから送信されたIDとパスワードが登録データと一致しているかどうかを判断し、一致していれば正当なユーザーと判断します。逆に、IDとパスワードが一致すれば、たとえ悪意のある第三者がIDとパスワードを盗んだとしても、サーバー側は正当なユーザーとみなします。

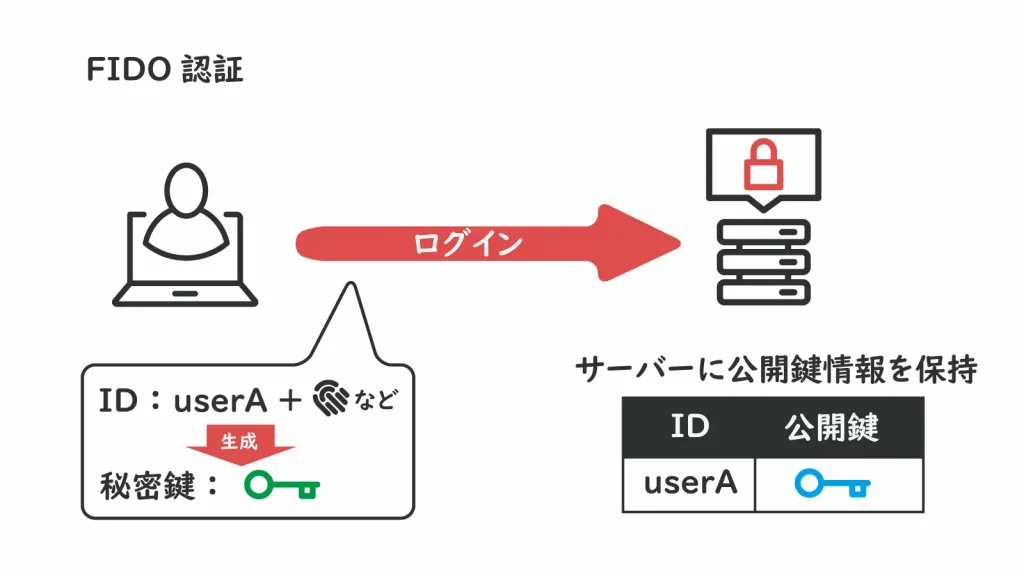

FIDO認証の仕組み(公開鍵暗号方式を採用)

FIDO認証は公開鍵暗号方式を採用しています。公開鍵暗号方式とは、暗号化には鍵を使い、暗号化された情報の復号化には別の暗号方式を使います。このため、一般的なパスワード認証と異なり、ユーザーとサーバー間でIDやパスワードなどの秘密情報を共有しません。

ユーザーは、まず自分のデバイスを登録します。登録するデバイスは、スマートフォンでもハードウェアトークンでも利用可能です。デバイスがサーバーに登録されると、デバイスは公開鍵暗号方式を使用して公開鍵と秘密鍵のペアを生成します。

生成されたペアの鍵のうち公開鍵はサーバー側に送信され、各ユーザーのアカウントとともに保存されます。ペアのもう一方の鍵である秘密鍵は、ユーザーの登録デバイスに保存され、サーバー側では秘密鍵を保持しません。生体情報を利用する場合でも、生体情報はデバイスにのみ保存され、デバイスの外に出ることありません。

この仕組みにより、FIDO認証は従来のパスワードによる認証よりも安全な環境となっています。

FIDO認証の標準規格

FIDO認証には、大きく3つの規格があります。

FIDO UAF(Universal Authentication Factor)

FIDO UAFとは、FIDOに対応する端末を利用してパスワードレス認証を実現するためのプロトコルです。2014年に「FIDO Alliance」によって公開されました。

FIDO U2F(Universal 2nd Factor)

FIDO U2Fも2014年に公開されたプロトコルで、パスワード認証とセキュリティキーなどを用いたもう1種類の認証と合わせて、2段階認証を実行するためのプロトコルです。

FIDO2

FIDO2は、2018年に公開された、もっとも新しいFIDOのプロトコルです。パスワードレスを実現し、より高いセキュリティレベルを実現した認証方式になります。FIDO UAFとFIDO U2FをまとめてFIDO1とし、それらの機能を拡張し、まとめた規格としてFIDO2があります。

FIDO認証を取り入れる4つのメリット

FIDO認証を取り入れることで大きく分けて4つのメリットがあります。

パスワードレスによる利便性向上

FIDO認証では、認証にパスワードを使用しません。そのため、複雑なパスワードを覚える必要がなく、ユーザーの利便性が大幅に向上します。

利用者のプライバシーを配慮

FIDO認証では、サーバーはパスワードや生体情報などの個人情報を保持しません。認証に使用される生体情報などのデータは、ユーザーが使用するデバイスに保存され、サーバーに渡されることはありません。その結果、ユーザーのプライバシーも保護されます。

強固なセキュリティ

FIDO認証は公開鍵暗号方式を採用しているため、強固なセキュリティを実現します。認証情報はサーバー側ではなくデバイス側に残るため、フィッシング攻撃で認証情報が盗まれるリスクは大幅に低減されるといわれています。

さまざまなデバイスで利用可能

現在標準的に使われているFIDO2は、専用のハードウェアやソフトウェアを必要とせず、さまざまなデバイスで利用できます。基本的には、普段使っているパソコンやスマートフォンからFIDO認証を利用することが可能です。

Microsoft Entra ID(旧Azure AD)との連携が可能なTHALESのFIDO認証

丸紅情報システムズが取り扱うTHALES認証ソリューションは、FIDO認証を容易に導入できるハードウェア認証デバイスとして、USBトークンやICカードを提供しています。

近年、大手クラウドサービスを中心にFIDO認証への対応が加速しています。例えば、Microsoft社のMicrosoft Entra ID(旧Azure AD)はFIDO認証に対応しており、THALES 認証ソリューションのトークンやICカードを利用したFIDO認証の導入も可能です。

また、THALES社は前述したFIDO認証を取り仕切るFIDO Allianceのボードメンバーであり、積極的にFIDO トークンの利用を推奨しています。現在まだまだFIDO2を利用可能なトークンやICカードが少ない状況であり、THALES社のソリューションを活用することで認証セキュリティを一歩リードすることができます。